Og det er specifikt vigtigt for disse teknologier, da hver af dem uden deres sikkerhed ville kollapse og blive en katastrofe i stedet for at være en facilitator.

- Etisk hacking: ...

- Penetrationstest eller sårbarhedsanalyse: ...

- Malware-kodning: ...

- Penetration Testing Tools Development: ...

- Sikkerhedsovervågning:

- Hvad er rollerne for en etisk hacker?

- Hvad er typerne af etisk hacking?

- Hvad er de 7 typer hackere?

- Hvad er 3 typer hackere?

- Hvad studerer hackere?

- Hvilke færdigheder har du brug for for at være en hacker?

- Hvem er verdens førende hacker?

- Hvad er Red Hat hacker?

- Hvad er de 5 trin i etisk hacking?

- Hvordan hackere hacker servere?

- Hvad er blå hatthacker?

- Hvilken type hacker er bedst?

Hvad er rollerne for en etisk hacker?

Etiske hackere, der er certificeret, bruger typisk deres dag på at lede efter midler til at angribe informationssystemer og netværk. ... Deres opdagelser hjælper regeringer og forretningsorganisationer med at forbedre deres sikkerhed og sikre, at deres systemer, netværk, data og applikationer er sikre mod svindel og tyveri.

Hvad er typerne af etisk hacking?

Hvad er typerne af etisk hacking?

- Hacking af webapplikationer.

- Social engineering.

- Systemhacking.

- Hacking af trådløse netværk.

- Web-server hacking.

Hvad er de 7 typer hackere?

- 1) White Hat Hackers.

- 2) Black Hat Hackers.

- 3) Grå hatthackere.

- 4) Script Kiddies.

- 5) Green Hat Hackers.

- 6) Blue Hat Hackers.

- 7) Red Hat-hackere.

- 8) Stat / nation sponsorerede hackere.

Hvad er 3 typer hackere?

De tre typer hackere er den hvide hatthacker, den grå hatthacker og den sorte hatthacker.

Hvad studerer hackere?

Læring om programmering

En række softwareprogrammer er nu tilgængelige, der gør hacking lettere, men hvis du vil vide, hvordan det gøres, skal du helt sikkert have grundlæggende viden om programmering. Dette inkluderer PHP, HTML, JavaScript og flere andre programmeringssprog.

Hvilke færdigheder har du brug for for at være en hacker?

Så lad os undersøge de færdigheder, der kræves for at blive en etisk hacker.

- Computernetværk. En af de vigtigste færdigheder til at blive en etisk hacker er netværksfærdigheder. ...

- Computerfærdigheder. ...

- Linux-færdigheder. ...

- Programmeringsfærdigheder. ...

- Grundlæggende hardware-viden. ...

- Omvendt teknik. ...

- Kryptografifærdigheder. ...

- Databasefærdigheder.

Hvem er verdens førende hacker?

Kevin Mitnick er verdens autoritet inden for uddannelse i hacking, social engineering og sikkerhedskendskab. Faktisk bærer verdens mest anvendte computerbaserede træningspakke med sikkerhedskendskab til slutbrugere sit navn. Kevins hovedpræsentationer er et magisk show, en del uddannelse og alle dele underholdende.

Hvad er Red Hat hacker?

En rød hatthacker kan henvise til nogen, der er målrettet mod Linux-systemer. Imidlertid er røde hatte blevet karakteriseret som vigilantes. ... I stedet for at aflevere en sort hat til myndighederne, vil røde hatte iværksætte aggressive angreb mod dem for at bringe dem ned og ofte ødelægge den sorte hatts computer og ressourcer.

Hvad er de 5 trin i etisk hacking?

Fem faser af etisk hacking

- Fase 1: rekognoscering.

- Fase 2: Scanning.

- Fase 3: Få adgang.

- Fase 4: Opretholdelse af adgang.

- Fase 5: Rydning af spor.

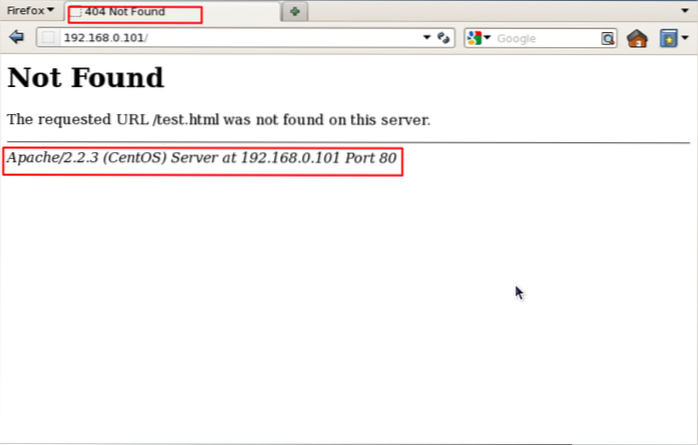

Hvordan hackere hacker servere?

Der er to primære måder, hvorpå en server kan blive kompromitteret: Hacker har gættet en brugers adgangskode på serveren. Dette kan være en e-mail-, ftp- eller ssh-bruger. Hacker har fået adgang gennem et sikkerhedshul i en webapplikation (eller dens addons / plugins) som WordPress, Joomla, Drupal osv.

Hvad er blå hatthacker?

Blå hat-hackere er sikkerhedsprofessionelle, der er uden for organisationerne. De fleste virksomheder inviterer dem til at kontrollere sårbarhederne i deres software inden lanceringsbegivenheden. Blå hat hackere arbejder er det samme som hvide hat hackere. Blåt hat hackers ord er berømt på grund af Microsoft.

Hvilken type hacker er bedst?

White Hat Hacker

Hvide hatthackere er de gode fyre i hackerverdenen. Disse mennesker bruger den samme teknik, som de sorte hatthackere bruger. De hacker også systemet, men de kan kun hacke det system, som de har tilladelse til at hacke for at teste systemets sikkerhed.

Linuxteaching

Linuxteaching